Schwachstellen Management.

Wie es im Buche steht.

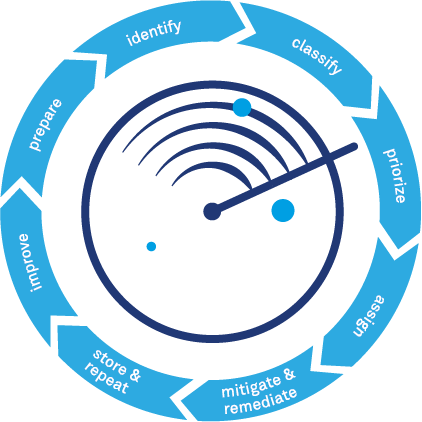

Die Greenbone Managed Service Plattform ist eine schlüsselfertige Komplettlösung für das Schwachstellen Management, welche Sie flexibel und angepasst an Ihre Bedürfnisse monatlich beziehen können. Dabei wird Ihre Infrastruktur aus dem Blickwinkel eines Angreifers nach dem „outside-in view“ betrachtet und auf mögliche Risiken analysiert.

Hinweise zum Datenschutz

Mit dem obenstehenden Kontaktformular können Sie uns eine Anfrage übermitteln.

Die personenbezogenen Daten, die Sie uns im Rahmen dieser Anfrage zur Verfügung stellen, werden nur für die Beantwortung Ihrer Anfrage verwendet. Die personenbezogenen Daten aus Ihrer Anfrage werden nach abgeschlossener Bearbeitung gelöscht, sofern keine gesetzliche Pflicht zur Aufbewahrung besteht. Eine Nutzung zu einem anderen Zweck als der Bearbeitung Ihrer Anfrage oder eine Datenweitergabe an Dritte findet nicht statt. Weitere Informationen zum Datenschutz entnehmen Sie bitte unserer Datenschutzerklärung.

Bitte geben Sie mindestens Ihren Namen, Anrede und Unternehmenszugehörigkeit, eine Kontaktmöglichkeit und Ihre Anfrage an.